2017年5月12日起,全球范围内爆发基于Windows网络共享协议进行攻击传播的蠕虫恶意代码,这是不法分子通过改造之前泄露的NSA黑客武器库中“永恒之蓝”攻击程序发起的网络攻击事件,用户只要开机上网就可被攻击。五个小时内,影响覆盖美国、俄罗斯、整个欧洲等100多个国家,国内多个高校校内网、大型企业内网和政府机构专网中招,被勒索支付高额赎金才能解密恢复文件,对重要数据造成严重损失。

这次的“永恒之蓝”勒索蠕虫,是NSA网络军火民用化的全球第一例。一个月前,第四批NSA相关网络攻击工具及文档被Shadow Brokers组织公布,包含了涉及多个Windows系统服务(SMB、RDP、IIS)的远程命令执行工具,其中就包括“永恒之蓝”攻击程序。

l 漏洞描述

近期国内多处高校网络和企业内网出现WannaCry勒索软件感染情况,磁盘文件会被病毒加密,只有支付高额赎金才能解密恢复文件,对重要数据造成严重损失。

根据网络安全机构通报,这是不法分子利用NSA黑客武器库泄漏的“永恒之蓝”发起的蠕虫病毒攻击传播勒索恶意事件。恶意代码会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器中植入勒索软件、远程控制木马、虚拟货币挖矿机等恶意程序。

由于以前国内多次爆发利用445端口传播的蠕虫,部分运营商在主干网络上封禁了445端口,但是教育网及大量企业内网并没有此限制而且并未及时安装补丁,仍然存在大量暴露445端口且存在漏洞的电脑,导致目前蠕虫的泛滥。

风险等级

360安全监测与响应中心对此事件的风险评级为:危急

l 影响范围

扫描内网,发现所有开放445 SMB服务端口的终端和服务器,对于Win7及以上版本的系统确认是否安装了MS17-010补丁,如没有安装则受威胁影响。Win7以下的Windows XP/2003目前没有补丁,只要开启SMB服务就受影响。

l 应急处置方法

▲网络层面

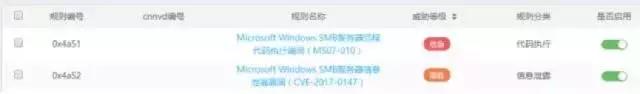

目前利用漏洞进行攻击传播的蠕虫开始泛滥,360企业安全强烈建议网络管理员在网络边界的防火墙上阻断445端口的访问,如果边界上有IPS和360新一代智慧防火墙之类的设备,请升级设备的检测规则到最新版本并设置相应漏洞攻击的阻断,直到确认网内的电脑已经安装了MS17-010补丁或关闭了Server服务。

▲ 终端层面

暂时关闭Server服务。

检查系统是否开启Server服务:

1、打开 开始 按钮,点击运行,输入cmd,点击确定

2、输入命令:netstat -an 回车

3、查看结果中是否还有445端口

l 感染处理

对于已经感染勒索蠕虫的机器建议隔离处置。

l 根治方法

对于Win7及以上版本的操作系统,目前微软已发布补丁MS17-010修复了“永恒之蓝”攻击的系统漏洞,请立即电脑安装此补丁。出于基于权限最小化的安全实践,建议用户关闭并非必需使用的Server服务,操作方法见“应急处置方法”部分。

对于Windows XP、2003等微软已不再提供安全更新的机器,推荐使用360“NSA武器库免疫工具”检测系统是否存在漏洞,并关闭受到漏洞影响的端口,以避免遭到勒索蠕虫病毒的侵害。免疫工具下载地址:http://dl.360safe.com/nsa/nsatool.exe。这些老操作系统的机器建议加入淘汰替换队列,尽快进行升级。

l 恢复阶段

建议针对重要业务系统立即进行数据备份,针对重要业务终端进行系统镜像,制作足够的系统恢复盘或者设备进行替换。

l 360产品针对该事件的处置建议:

1.360天擎终端安全管理系统

安装了360天擎完整的终端安全管理套件的客户,应该开启终端的自动漏洞修复,并及时升级天擎控制台的补丁库,确保与 MS17-010 相关的补丁均已打上。在带宽允许的情况下,可以主动下发漏洞修复任务确保更快速的补丁应用。对于XP和Windows 2003等已经没有补丁支持的系统,可以借助天擎的专杀工具机制,下发脚本对终端的受影响服务进行关闭操作。客户可以联系360获取此应急处置脚本。

长期来看,360天擎建议客户将补丁管理纳入到日常的IT运维的重点检查项当中,确保终端的补丁及时打全。同时尽快启动针对老旧操作系统的替换工作。

2. 360新一代智慧防火墙、下一代极速防火墙早在一个月前就已经通过更新IPS特征库完成了对该攻击的防护。此外,由于该攻击已开始在教育网内泛滥,不排除高校部分开放445端口的主机已被攻击,新一代智慧防火墙基于“智慧发现”、“智慧调查”特性可高效检测、统计产生此类攻击的终端IP,协助用户快速定位已失陷主机以便于及时在终端系统进行处置操作。

3. 360天眼未知威胁感知系统的流量探针在第一时间加入了其中几款最严重的远程代码执行漏洞的攻击检测,包括EternalBlue、EternalChampion、EternalRomance、EternalSynergy等。另外,其他利用工具的检测规则在持续跟进中,请密切关注360天眼流量探针规则的更新通知。

4. 360威胁情报中心已经第一时间协助360杀毒处理了涉及到的黑客工具。

5.如果发现网络内存在相关告警,请立即联系360安全服务团队

4008-136-360。